QuickTime unter Windows jetzt deinstallieren

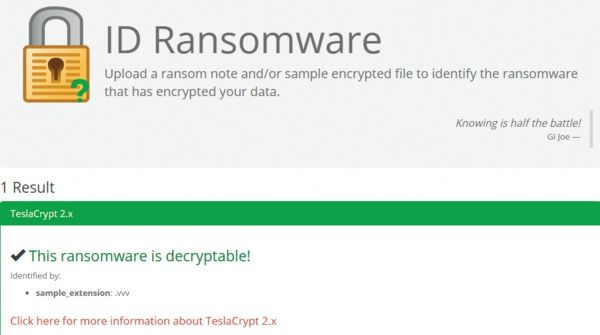

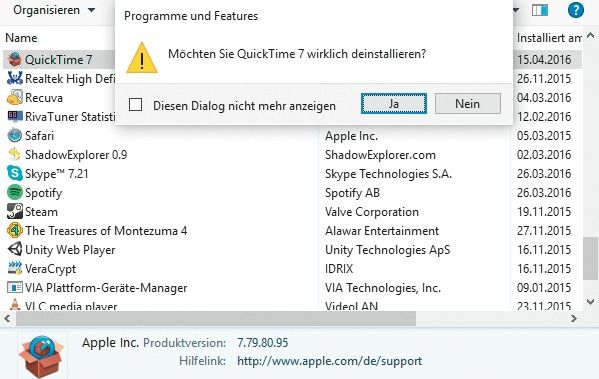

Apple hat den Support für die Windows-Version der Multimedia-Softwarearchitektur QuickTime eingestellt. Das ist besonders heikel, denn in der Anwendung klaffen aktuell zwei Sicherheitslücken, die nun nicht mehr geschlossen werden. Über beide Schwachstellen können Angreifer aus der Ferne Schad-Code mit den aktuellen Rechten des Nutzers ausführen. Dafür müssen sie Opfern lediglich eine präparierte Datei unterjubeln oder sie auf eine Webseite locken. Um sich keinem unnötigen Sicherheitsrisiko auszusetzen, sollten Windows-Nutzer Apples QuickTime vom Computer entfernen. Dies gelingt wie von Windows gewohnt über die Option „Programme deinstallieren oder ändern“ und dauert nur wenige Sekunden.

Wer Apple-Anwendungen wie iCloud oder iTunes unter Windows nutzt, sollte vorsichtshalber überprüfen, ob auch QuickTime auf dem Computer installiert ist. Denn es kann durchaus vorkommen, dass sich QuickTime etwa über die standardmäßig mit iTunes & Co. mitinstallierte Anwendung Apple Software Update auf Windows-Computer geschlichen hat. Mittlerweile taucht QuickTime in dem Apple Updater nicht mehr unter dem Punkt New Software auf. Wer die kostenpflichtige Pro-Version nutzt, hat Anspruch auf eine Erstattung und sollte sich an den Apple-Kundenservice wenden.

Aus Multimedia-Sicht spielt QuickTime für Windows kaum noch eine Rolle. Zumal die Windows-Version 7.7.9 hoffnungslos veraltet ist; unter Mac OS X ist die Version 10.4 aktuell. Doch einige Bild- beziehungsweise Video-Bearbeitungsprogramme von Adobe setzen unter Windows eine QuickTime-Installation voraus, damit man mit Videoformaten wie Apples ProRes arbeiten kann. Adobe will nun Maßnahmen ergreifen, um Abhängigkeiten aus dem Weg zu räumen. Einen Zeitplan dafür hat das Software-Unternehmen nicht genannt. Die Musikbibliothek iTunes läuft unter Windows seit Version 10.5 übrigens auch ohne QuickTime. (des@ct.de)