Canonical schließt Sicherheitslücke in Paketverwaltung Snap

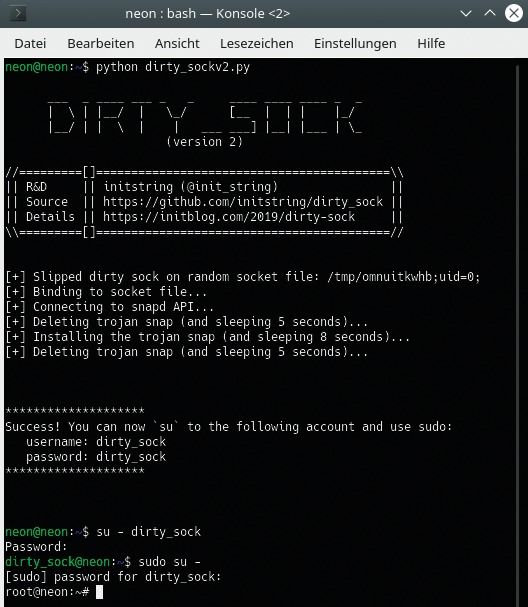

Mit einem kleinen Python-Skript eine gewöhnliche Ubuntu-Installation kapern – dass das geht, demonstrierte der australische Sicherheitsforscher Chris Moberly. In dem „Dirty Sock“ getauften Angriff ermöglichte es ein klassischer Programmierfehler, angemeldeten Nutzern ohne besondere Privilegien Root-Rechte zu erschleichen. Betroffen ist der Hintergrunddienst (snapd) der Linux-Paketverwaltung Snap in den Versionen von 2.28 bis 2.37.0.