Leserforum

Lieber ohne Cloud

Editorial: DRM – Digitale Enteignung, c’t 16/2019, S. 3

Als Cloud-Skeptiker und -Ablehner bin ich es mittlerweile gewohnt, als altbacken, unmodern oder gar verschroben zu gelten. Fotos, Dokumente und selbst die Filmesammlung auf einer lokaler Festplatte, Bücher in Regalen, die einstauben und Wohnraum ohne Ende beanspruchen … Gefühlt bin ich doch schon ziemlich alt.

Dass ich im Biergarten oder im Bistro um die Ecke noch nicht einmal auf meine Fotos vom letzten Urlaub zugreifen kann, stört mich nicht. Ich bin glücklich, dass ich zu Hause auf meine Dokumente Zugriff habe – egal was Router, Provider, Internet, Server-Farmen, Cloud-Anbieter, Lizenzgeber und so weiter gerade machen oder sich überlegen.

Absolut sicher vor Fremdzugriffen sind die Daten auf meinen Rechnern sicherlich nicht. Definitiv ausschließen kann ich aber, dass mir mein Rechner abverlangt, dass er mir den Zugang zu den auf ihm gespeicherten Daten einschränkt oder die Daten noch anderweitig verwenden darf.

Michael Mlynski B

Selbst schuld

Selbst schuld, wer da mitgemacht hat. Musste doch jedem mit gesundem Menschenverstand klar sein, dass so etwas passieren kann. Wer seine Daten, egal welcher Art, irgendeiner Cloud anvertraut, die er nicht selbst kontrollieren kann, muss damit rechnen, dass seine Daten irgendwann weg sein können, egal, welche Versprechungen der Anbieter macht. Wenn ich dann noch zu einem Anbieter gehe, der nicht nur in einem anderen EU-Land, sondern sogar auf einem anderen Kontinent und in einem Land mit einem unberechenbaren Präsidenten wie DT und anderen Gesetzen und anderer Rechtsprechung ist, umso schlimmer.

Rainer Müller-Knoche B

Voice over Wi-Fi

Smartphone-Laufzeitverträge im mittleren Preissegment, c’t 16/2019, S. 110

Auch beim allerbesten Provider ist das Netz nach wie vor nicht lückenlos in allen Ausprägungen ausgebaut. So wurde im Artikel durchaus erwähnt, dass die Provider mit dem UMTS-Ausbau aufgehört haben, nachdem sie auf LTE umgestiegen sind. So auch der Top-Netz-Inhaber Telekom. Das hat zur Folge, dass zum Beispiel bei uns ein Nutzer nicht telefonieren kann, weil sein Vertrag kein Voice over LTE enthält und er deshalb auch kein Voice over Wi-Fi nutzen kann. Dabei kann man damit sogar telefonieren, wenn überhaupt kein Funknetz vorhanden ist, sofern man einen Wi-Fi-Zugang zu einem Festnetz-Internet-Anschluss hat.

Arno Bernd B

Alt, aber bezahlbar

Sie schreiben im aktuellen Heft: „Garantiert zu viel zahlen Sie, wenn Sie einen Vertrag viele Jahre unverändert laufen lassen, denn die Preise im Mobilfunkmarkt kennen nur eine Richtung: nach unten.“ Da muss ich Ihnen leider widersprechen. Ich nutze einen MagentaMobil S (1. Gen.) aus 2014 (ohne Endgerät) für 29,95 Euro mit der Option Festnetzrufnummer (4,95 Euro). Macht in der Summe 34,95 Euro. Dank MagentaEINS gehen da noch 10 Euro Gutschrift von ab. Dafür erhalte ich eine Telefonie- und SMS-Flat inklusive EU-Roaming, LTE Max, 1 GB Datenvolumen (+500 MB geschenkt), VoLTE und WLAN Call. Meist komme ich mit dem Datenvolumen nicht über 800 MB hinaus.

Würde ich jetzt, wie von Ihnen angeraten, in den aktuellen Tarif wechseln, müsste ich mindestens 7 Euro mehr zahlen – für Leistungen, die ich nicht benötige. Es kann durchaus günstiger sein, einen Alttarif zu nutzen, insbesondere dann, wenn dieser Inklusivleistungen hat, die bei den neuen Tarifen zu kostenpflichtigen Optionen geworden sind.

Klaus Rörig B

Leben mit O2

Dass das Telefónica-Netz „wenig taugt“, ist ja als zusammenfassende Wertung vielleicht doch reichlich übertrieben, finde ich. Auch wenn es tatsächlich die schlechteste Netzabdeckung auf dem Land haben mag und es tatsächlich vorkommt, dass man zum Beispiel bei Volksfesten zwar fünf Balken, aber keine Internetverbindung hat. Aber hey, dafür hat man 4 GB mit Allnet-Flat für 7,99 Euro in einem durchaus brauchbaren Netz, sofern man in einem von O2 abgedeckten Gebiet wohnt.

tobias.x F

Endlich Konkurrenz

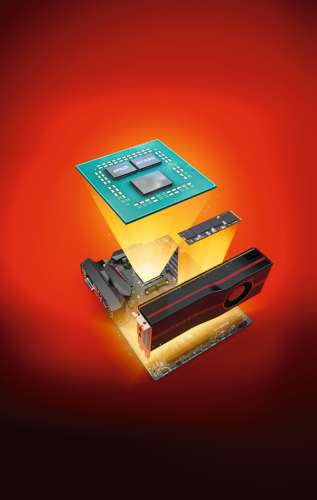

Ryzen 9 3900X und Ryzen 7 3700X mit PCI Express 4.0, c’t 16/2019, S. 16

Endlich echte Konkurrenz für Intel. Für uns Konsumenten einfach nur großartig. Intel muss seine Preise senken und sich mal wieder ein bisschen anstrengen. Inzwischen baue ich meinen neuen Arbeitsrechner wieder mit AMD …

Medizinmann F

2FA nützt der Bank

Was sich ab September beim elektronischen Bezahlen ändert, c’t 15/2019, S. 122

So schön die zusätzliche Absicherung durch Zwei-Faktor-Authentifizierung auch sein mag, sie dient zum Beispiel bei 3D Secure hauptsächlich den Banken beziehungsweise Kreditkartenunternehmen. Es wird nämlich die Beweislast im Missbrauchsfall auf den Kunden verlagert. Es lohnt sich, das Kleingedruckte zu lesen!

Dr. Hans-Ulrich Ehrke B

iPhone und sieben Android-Handys im Foto-Vergleich, c’6 16/2019, S. 70

Ein sehr guter Artikel, leider haben sie vergessen zu erläutern, was ein „Telefon“ ist ;-)

Thomas Fuchs B

Siehe Seite 84 in dieser Ausgabe

Mehrarbeit

Web-Authentifizierung mit JSON Web Token statt Sessions, c’t 16/2019, S. 118

Ich finde alternative Verfahren zur Autentication-Token-Übermittlung wie JWT grundsätzlich gut, nur haben sie meiner Meinung nach einen großen Nachteil, welchen der Artikel zu wenig erwähnt: Sie verursachen dem Frontend-Entwickler Mehrarbeit an diversen Stellen.

Cookies werden vom Browser „gratis“ bei jedem Request mitgeliefert – JSON Web Token nicht. Es liegt beim Web-Entwickler, diese Token bei jedem Request „manuell“ mitzusenden. Dies gilt sowohl für JavaScript-basierte Ajax-Requests wie auch für Old-School-Hyperlinks: Solche muss der Entwickler nun abfangen, um via JavaScript im Request-Header das Token manuell mitzusenden.

Außerdem sind Direktlinks in die Applikation nicht mehr ohne Weiteres möglich – auch hier können Session-Cookies sogar über Browser-Neustarts hinweg punkten. Mit JWT muss wiederum der Entwickler für die Persistierung und Initialisierung zum Beispiel via LocalStorage sorgen.

Alles in allem also recht viel Mehraufwand, welcher in Frameworks sicher nicht einheitlich gelöst wird, was man mit Cookies hingegen alles frei Haus bekommt. Das muss man als Frontend-Entwickler einfach wissen.

Alex Schenkel B

In der Tat passiert die Übertragung eines JWT nicht automatisch und der Entwickler muss die Übertragung einbauen, zum Beispiel in JavaScript – verbreitete JavaScript-Frameworks sehen das bereits vor. Dadurch erhöht sich die Sicherheit: CSRF-Angriffe, also das Unterschieben von manipulierten Links bei angemeldeten Benutzern, werden verhindert, wenn man nicht mit Session-Cookies arbeitet.

Etwas gelernt

Schlösser knacken leicht gemacht, c’t 16/2019, S. 126

Ich habe mir, auch angeregt durch den Artikel, ein einfaches Lockpicking-Set gekauft und habe mehrere Schließzylinder und Vorhängeschlösser verschiedener Firmen zum Üben. Das kleine, einfache Baumarkt-Vorhängeschloss hält rund 30 Sekunden, bei den besseren habe ich nach fünf Minuten aufgegeben. Wohlgemerkt, einzelne Stifte hatte ich schon überwunden. Ich habe das Set seit gestern und es hat ungefähr 17 Euro gekostet. Ich finde das erschreckend.

Ja, man kann es als Anleitung sehen. Aber ich bin mir sicher, dass die Techniken in der „Zielgruppe“ bekannt sind. Und wer mal erlebt oder probiert hat, wie schnell ein einfaches Schlosse zu knacken ist, glaubt auch eher seinem Händler, wenn der ihm eines für 100 Euro verkaufen will beziehungsweise kauft vielleicht das nächste Mal im Fachgeschäft.

Mark Paede F

China war schneller

Europa baut Quantenkommunikation auf, c’t 15/2019, S. 72

Nicht erst 2016, sondern einige Jahre zuvor hat man in China schon, als Test-Lauf für ein Satelliten-Experiment, die Generierung über knapp 100 km Strecke per Ballon-Experiment durchgeführt – laut den beteiligten Instituten 2010, während das Paper 2013 in Nature Photonics erschien: https://www.nature.com/articles/nphoton.2013.89.

ylai F

Ergänzungen & Berichtigungen

Ryzen-Messwerte

Ryzen 9 3900X und Ryzen 7 3700X mit PCI Express 4.0, c’t 16/2019, S. 16

Wir haben für die Messungen die Cinebench-Version 20 verwendet, nicht Version 15. Außerdem gibt es keinen Core i9-9600K, es handelt sich um den Core i5-9600K.

Kleiner statt größer

AMD Ryzen schlägt den Core i, neue EUV-Lithografie, c’t 16/2019, S. 36

Bei der High-NA-EUV vergrößern die anarmorphen Spiegelsysteme das Abbild der Chipmasken nicht, sondern verkleinern es um den Faktor 4 beziehungsweise 8.

Anderer Autor

Wie viel Bitcoin in Facebooks Libra steckt, c’t 16/2019, S. 41

Der Artikel stammt aus der Feder von Alexander Roos. Mirko Dölle war lediglich betreuender Redakteur.

Pictur ausführbar

Pic’tur: Raspi als digitaler Bilderrahmen und Anzeigetafel, c’t 13/2019, S. 122

Der Befehl, der das Skript pictur ausführbar macht, lautet

chmod 755 /usr/local/bin/pictur

Wir freuen uns über Post

Ausgewählte Zuschriften drucken wir ab. Bei Bedarf kürzen wir sinnwahrend.

Antworten sind kursiv gesetzt

Anonyme Hinweise https://heise.de/investigativ