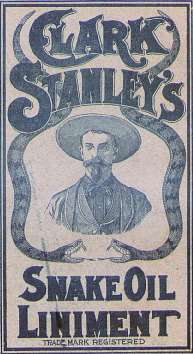

Schutz oder Schlangenöl?

Erneute Diskussion über die Daseinsberechtigung von Anti-Viren-Software

Schützt der Virenschutz tatsächlich oder handelt es sich bei den Angeboten der AV-Hersteller um minderwertige Produkte, die womöglich sogar durch eigene Sicherheitslücken noch Schaden anrichten?

Ein frustgeladener Blog-Eintrag des ehemaligen Firefox-Entwicklers Robert O’Callahan hat eine alte Diskussion unter Sicherheitsexperten wieder aufleben lassen: Macht Anti-Virus-Software Rechner wirklich sicherer, oder handelt es sich um ein Placebo, das man beruhigt weglassen kann? Oder macht die Schutzsoftware, in der immer wieder selbst Sicherheitslücken klaffen, Geräte am Ende gar unsicherer?

O’Callahan sieht das Thema aus Entwicklersicht, mit gebührendem Abstand zu seinem Job bei Mozilla und den dort getroffenen Schweigeverpflichtungen, sehr kritisch. Er rät Nutzern sogar, AV-Produkte zu deinstallieren. Diese seien dermaßen mit Sicherheitslücken behaftet, dass PCs ohne sie besser dran seien. Außerdem stünden sie der konsequenten Umsetzung von Sicherheitskonzepten wie ASLR oder TLS immer wieder im Weg. Eine Ausnahme macht er nur für die AV-Technik von Microsoft, die in Windows integriert ist. Die Entwickler von Microsoft seien – im Unterschied zu denen bei AV-Firmen – in Security-Fragen kompetent.

Das Argument O’Callahans wird in der Praxis immer wieder untermauert: So knöpft sich Googles Sicherheitsexperte Tavis Ormandy regelmäßig AV-Produkte vor und findet haarsträubende Lücken. Fehler lassen sich zum Beispiel immer wieder dazu missbrauchen, Schadcode über den Virenscanner in das System einzuschleusen und direkt auszuführen – fast immer mit Admin-Rechten, die von der AV-Software vererbt werden.

Auch die SSL-Implementierungen von Internet-Security-Suiten lässt immer wieder zu wünschen übrig. Viele Sicherheitsprodukte begeben sich in eine Man-in-the-Middle-Position zwischen Browser des Nutzers und Zielserver, um den SSL-Traffic aufbrechen und nach Bedrohungen suchen zu können.

Gerade erst haben Forscher eine Studie veröffentlicht, in der sie systematisch diese Umsetzungen untersuchten. Sie kamen zu dem Ergebnis, dass bis zu zehn Prozent der untersuchten TLS-Verbindungen nicht mehr die typischen Verbindungsparameter des verwendeten Browsers aufwiesen – sie also irgendwo unterwegs unterbrochen wurden. 13 von 29 untersuchten Anti-Viren-Programmen klinken sich in die verschlüsselten TLS-Verbindungen ein. Und alle bis auf eines verschlechtern dabei die Sicherheit der Verbindung; in vielen Fällen konnten die Forscher den angeblichen Schützern sogar massive Sicherheitsprobleme nachweisen. Die Forscher sprechen in diesem Zusammenhang von „Fahrlässigkeiten“ und empfehlen den AV-Herstellern deshalb, die Praxis der TLS-Überwachung dringend zu überdenken.

Kaspersky kontert

Der AV-Hersteller Kaspersky Labs reagierte auf die Kritik des Ex-Firefox-Entwicklers mit einer Gegendarstellung. Sie berufen sich auf eigene Untersuchungsergebnisse und sagen, dass im letzten Jahr über ein Drittel aller Computer mindestens einmal angegriffen wurden. Es bestehe also wirklich Gefahr und die eigene Software schütze ganz konkret die Systeme der Anwender.

Normale Menschen, so die Argumentation des AV-Herstellers, hätten keine Lust und keine Zeit, sich ein vorsichtigeres Verhalten beim Surfen im Netz anzugewöhnen. Statt sich Sorgen um die eigene Sicherheit zu machen, könnten diese Nutzer die Software des Herstellers kaufen, die sich dann um ihren Schutz kümmere.

Was denn nun?

Die Wahrheit liegt irgendwo in der Mitte. Die Argumente des Ex-Firefox-Entwicklers sind nachvollziehbar. Und es stimmt tatsächlich, dass viele, wenn nicht die meisten, Sicherheitsforscher auf den eigenen Rechnern keinen Virenschutz einsetzen – wenn man mal vom Basisschutz durch den Windows Defender absieht. Dabei handelt es sich allerdings um routinierte Anwender, die viel Zeit damit verbringen, sich über Sicherheitslücken und Bedrohungen zu informieren.

Bei einem Großteil der Computernutzer sieht das aber ganz anders aus. Für diese Nutzer bedeutet AV-Software in der Regel einen fühlbaren Sicherheitsgewinn. Selbst wenn der eingesetzte Virenwächter Sicherheitslücken enthält, der Rest der Software auf dem System hat bei solchen Anwendern in der Regel viel gravierendere Schwachstellen. Und die Wahrscheinlichkeit, dass Lücken im Browser, Flash und Java angegriffen werden, ist viel höher. Zudem kann es nach Angriffen beim Online-Banking davon abhängen, ob AV-Software installiert war, inwieweit die Bank oder der Kunde den Schaden trägt.

Anti-Viren-Software ist für viele Anwender also nach wie vor nützlich. Was nicht bedeuten soll, dass sich die Hersteller mit ihrer Software nicht mehr Mühe geben müssen. Sicherheitslücken in Virenscannern, die sich auf trivialem Wege aus der Ferne ausnutzen lassen, um Schadcode einzuschleusen, sind unentschuldbar. Und Sicherheitssoftware, die TLS-Verbindungen ihrer Nutzer anfasst, darf unter keinen Umständen deren Sicherheit aufs Spiel setzen. (fab@ct.de)