Leserforum

Schon USB 3.0 war vermurkst

Editorial: Vorhersehbar vergurkt, c’t 4/17, S. 3

In meinen Augen war schon USB 3.0 endgültig vermurkst. Ein komplett neues Bussystem, dem zur Kompatibilität das alte USB 2.0 implantiert wurde. Die ganzen Sicherheitsprobleme wurden nicht beseitigt. Ich fand FireWire und Thunderbolt viel besser, aber die waren natürlich deutlich teurer. Außerdem waren die Lizenzen zu teuer. Ein Standard muss gratis sein, damit er sich durchsetzt. Das sieht man bei PDF.

Volcanus F

Edelschrott im Handumdrehen

Alle neuen Anschlüsse machen es im Grunde genommen nur noch schlimmer. Durch die Miniaturisierung sind alle diese Buchsen (Mini-USB, Micro-USB, USB-C) total zerstörungsanfällig. Einmal über das Anschlusskabel gestolpert und schon ist es unter Umständen passiert. Genau das fehlt den ganzen aktuellen Anschlüssen: Entweder ordentlich verschraubbar oder noch besser magnetisch gehalten und im Fall der Fälle – Nottrennung ohne Beschädigung. Die Tatsache, dass viele Geräte nur noch eine USB-C-Anschlussbuchse haben, verschärft das Ganze noch zusätzlich. Einmal über das Kabel gestolpert und das ganze Gerät ist Schrott, weil die einzige Schnittstelle defekt ist.

Neighbourcell B

Security by Obscurity

Linux-Tüftler schalten Intels Management Engine aus, c’t 4/17, S. 16

Von einer überprüfbaren Root of Trust haben wir uns längst verabschiedet. Aktuelle Prozessoren nicht nur von Intel haben mehrere Controller für Housekeeping, DRM, spezifische Peripherie-Anbindung und so weiter, deren Funktionen meistens nicht oder nur teilweise dokumentiert sind. Gleichzeitig haben diese Controller oft Zugriff auf sonst geschützte Ressourcen. Der Mikrocode für die Pipelines ist ebenfalls kaum nachvollziehbar. Auch fast alle komplexeren Peripherie-Bausteine haben Firmware: Netzwerk-, USB- und SATA-Controller, PCIe-Bridges. Sie sind im System reprogrammierbar und zum Teil im internen Speicher verborgen. Schutz vor Attacken über diese Controller besteht höchstens aufgrund fehlender Hersteller-Dokumentation, also durch Security by Obscurity – und das ist bekanntlich eben kein Schutz …

Michael Carstens-Behrens B

Eigentor

Wie es beim Samsung Galaxy Note 7 zum Akku-Debakel kam und wie es jetzt weitergeht, c’t 4/17, S. 17

Da ist jetzt echt mal der Gesetzgeber gefragt. Akkus sind Verschleißteile und wie man sieht, auch kritische! Wie einfach wäre Samsungs Problem zu lösen gewesen, hätte man einfach einen neuen Akku ins Note stecken können. Und wie man sieht, gibt es auch Hersteller, die das problemlos schaffen. Wettbewerb auf Kosten der Umwelt und der Nachhaltigkeit gehört verboten. Verschleißteile wie Akkus müssen für jedermann wechselbar sein.

Natürlich wäre es auch gut, sämtliche Teile leicht tauschbar zu machen. Aber wo alle Komponenten im Normalfall viele Jahre halten, wird ein Akku ganz sicher nach etwa zwei Jahren ausfallen. Oder eben eher.

Harry Jääskeläinen B

Honor 6X ohne NFC?

Android-Smartphone Honor 6X, c’t 4/17, S. 46

Bei den Ausstattungsmerkmalen des Honor 6X geben Sie auf Seite 46 an, dass es angeblich mit NFC ausgestattet sei. Von anderer Quelle (Otto-Versand) habe ich jedoch erfahren, dass es in Deutschland ohne NFC verkauft wird! Was ist nun richtig?

W. D. Scholler B

Unser Testgerät (Typbezeichnung BLN-L21), das uns von Honor zur Verfügung gestellt wurde, hat definitiv NFC eingebaut. Und es funktioniert auch. Auf Nachfrage hat der Hersteller eingeräumt: „In den westeuropäischen Märkten wird die NFC-Funktion im Honor 6X nicht unterstützt.“ Honor entschuldigte sich für das Zusenden des falschen Testgeräts.

Custom-ROMs für die Nachhaltigkeit

CyanogenMod und LineageOS installieren, c’t 4/17, S. 76

Ergänzen möchte ich noch, dass die Entwickler dieser Custom-ROMs auch zur Vermeidung von Elektronikschrott beitragen: Mein Samsung Galaxy S2+ wird mittlerweile knapp vier Jahre alt und ich darf mich über ein zuverlässiges Handy freuen, dessen erster Akku bei mittlerer Nutzung deutlich über einen Tag überlebt.

Und mit Apps, die schwächelnde Hardware-Button Software-seitig ersetzen, könnten noch weit mehr ältere Geräte länger oder zumindest anderweitig weiter genutzt werden.

Olaf Bode B

MyPhoneExplorer klappt gut

Apps und Dienste für Mail, Kalender, Kontakte, Aufgaben und Notizen ohne Google, c’t 4/17, S. 82

Ich betreibe mein Wileyfox Swift noch mit CyanogenOS und ohne Google-Konto. Mag sein, dass ich in Zukunft ein Postfach bei Posteo anlege. Bisher sichere ich meine Kalender-, Adress- und Notizdaten mit MyPhoneExplorer auf den Windows-PC. Ich kann die Adressdaten mit Thunderbird synchronisieren, von da kann ich meine zwei Gigaset-DECT-Telefone synchronisieren und das Symbian-Handy meiner Frau. Mit der Touch-Tastatur stehe ich weitgehend auf Kriegsfuß. Also rein in Thunderbird mit den Adressdaten. Die Adressdaten gibt MyPhoneExplorer auch an meine Fritzbox. Der Kalender geht in die Kalendererweiterung von Thunderbird, für Notizen hat MyPhoneExplorer ein Modul. Ich bin mit MyPhoneExplorer recht zufrieden.

Wolfgang Wiora B

Aufgeblasene Dateien

Affinity Photo fordert Photoshop zum Duell, c’t 4/17, S. 102

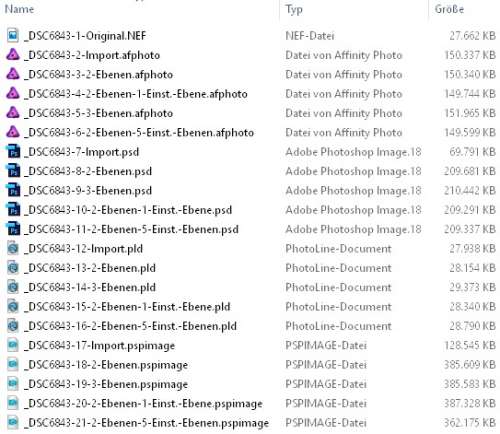

Dem Test fehlt eine Betrachtung des Speicherbedarfs für bearbeitete Bilder. Die Affinity-Installation auf dem Mac bläst die 25 MByte großen Raws meiner Sony schon beim Import auf 100 MByte auf. Nach wenigen Bearbeitungsschritten ist 1/4 GByte erreicht. Damit passen dann auf eine 1-TByte-Festplatte nur noch 4000 Bilder. Damit ist das Programm zwar gut für ein paar Demos, praktisch aber nicht zu gebrauchen. Wie schneidet Photoshop hier ab? Und welche Programme positionieren sich gut im Dreieck aus Preis, Funktion und Speicherbedarf?

Dr. Martin Huch B

Ein 25-MByte-Raw blies Affinity Photo im Test auf 150 MByte auf. Bei Photoshop waren es nur 70 MByte. Die afphoto-Datei wuchs allerdings bei weiterer Bearbeitung kaum noch, bei Photoshop vergrößerte sich das PSD im nächsten Arbeitsschritt auf 210 MByte. PaintShop Pro erzeugt noch weitaus größere Dokumente. Gimp importiert keine Raw-Dateien. Hinsichtlich Speicherbedarf schneidet PhotoLine sehr gut ab. Das Programm kostet wie Affinity Photo nur 50 Euro.

Alles anpassbar

Capture One Pro 10 verfeinert das Spiel mit der Schärfe, c’t 4/17, S. 60

Capture One arbeitet nicht modal, das heißt alle möglichen Arbeiten lassen sich jederzeit ausführen. Es gibt keine Modi für Verwaltung, Entwicklung oder Export. Genauso bietet Capture One die Möglichkeit, eigene Arbeitsumgebungen anzulegen, die zum Beispiel genutzt werden könnten, um bestimmte Aktivitäten zu erleichtern, indem nur für den Zweck relevante Werkzeuge gezeigt werden. In jeder Palette sind Werkzeuge zusammengefasst, die thematisch zusammengehören. Diese Werkzeuge lassen sich bei Bedarf aber auch anders organisieren.

Zusammengefasst lässt sich sagen, dass sich Capture One in vielen Bereichen den eigenen Bedürfnissen anpassen lässt. Dies fordert, wie geschrieben, eine Einarbeitungszeit. Nach der Einarbeitungszeit lässt sich sicherlich in relativ kurzer Zeit ein hochwertiges Ergebnis für alle Verwendungszwecke erreichen.

Ralf Crumbach B

ECC nach Snowden?

Was die anstehende Version TLS 1.3 bringt, c’t 4/17, S. 172

Im Lichte von Snowdens Enthüllungen und Artikeln, die nahelegen, die ECC-Entwicklung sei von der NSA manipuliert worden: Ist es klug, auf ECC-Algorithmen zu bestehen? Oder gab es da was Neues seit 2013?

David Balažic B

Der Verdacht bezog sich nicht auf ECC allgemein, sondern auf zwei Dinge: auf einen Zufallszahlengenerator – der Verdacht hat sich bestätigt – und die sogenannten NIST-Kurven, an deren Spezifikation die NSA mitgearbeitet hat. Bei denen geht man zwar mittlerweile davon aus, dass sie sauber sind, aber sie kommen wohl trotzdem zukünftig wenig zum Einsatz, weil sie andere Nachteile haben. Die allgemein favorisierte Curve25519 wurde von Dan J. Bernstein entwickelt, einem prominenten NSA-Kritiker. Die ist absolut unverdächtig. Darüber hinaus gibt es derzeit keine Alternative zu ECC, die mehr Sicherheit verspräche.

Ergänzungen & Berichtigungen

PCIe 3.0 ist langsamer

USB Typ C bringt neue Funktionen, aber auch Verwirrung, c’t 04/17, Seite 106

Anders als in der Tabelle auf Seite 108 angegeben, arbeitet PCIe 3.0 nicht mit 10 GBit/s, sondern mit 8 GBit/s. Die netto nutzbare Datentransferrate erreicht trotzdem knapp 1 GByte/s.

AVR-Programmierung: Falsche ISBN

Buchkritik „AVR-Programmierung für Quereinsteiger“, c’t 4/17, S. 182

In der Buchbesprechung war versehentlich eine falsche letzte Ziffer der ISBN angegeben; die richtige Nummer des Buchs aus dem Elektor-Verlag lautet: 978-3-89576-322-9.

Update für Yoga Tab 3 Plus

Android-Tablet: Yoga Tab 3 Plus, c’t 4/17, S. 44

Kurz nach Fertigstellung des Artikels hat Lenovo ein Update für das Yoga Tab 3 Plus veröffentlicht, das die kritisierte Asynchronität zwischen Bild und Ton behebt. Das Gerät ist damit auch als Medien-Tablet empfehlenswert.

Wir freuen uns über Post

Ausgewählte Zuschriften drucken wir ab und kürzen sie wenn nötig sinnwahrend.

Antworten sind kursiv gesetzt.