Skimming-Code verseucht über 1000 deutsche Online-Shops

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt, dass Kriminelle aktuell mehr als 1000 Online-Shops in Deutschland manipulieren, um so Zahlungsinformationen abzugreifen. Als Einfallstor sollen Angreifer Sicherheitslücken in der Shop-Software Magento ausnutzen, um JavaScript-Code mit Skimming-Funktionen zu hinterlegen.

Bereits im Oktober vergangenen Jahres stieß der Sicherheitsforscher Willem de Groot auf 6000 infizierte Magento-Shops. Darunter waren 500 aus Deutschland. Das CERT-Bund des BSI bat daraufhin die zuständigen Provider darum, die Informationen weiterzuleiten, damit die Betreiber ihre Systeme absichern. Dazu sind Betreiber von Online-Shops nach § 13 Absatz 7 des Telemediengesetzes verpflichtet. Eine Absicherung hat aber offensichtlich nicht stattgefunden: Die Zahl der betroffenen deutschen Shops hat seitdem sogar stark zugenommen. Wer daran die Schuld trägt, ist derzeit unklar. Schließlich könnten die Provider die Infos auch nicht weitergeleitet haben.

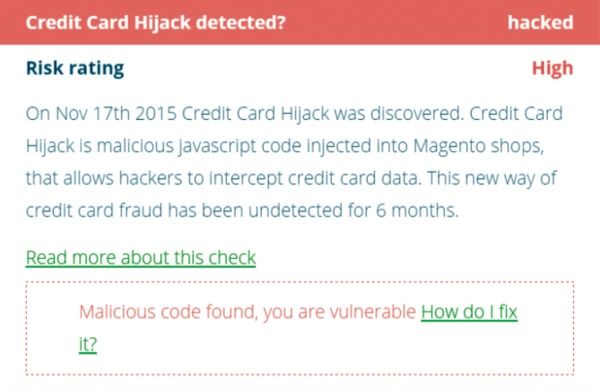

Wer seinen Shop auf Magento-Basis betreibt, kann den Security-Check MageReport.com nutzen, um bekannte Sicherheitslücken und Skimming-Code ausfindig zu machen. Eine Anleitung des Magento-Hosters Hypernode zeigt, wie man diesen Code entfernt (siehe c’t-Link). (rei@ct.de)

Magento-Version prüfen:ct.de/yn9v